Durante años se habló de “amenazas crecientes”, de “sofisticación de los atacantes” y de la necesidad de “invertir más en ciberseguridad”. Sin embargo, 2025 no fue simplemente un año más en esa curva ascendente. Fue el momento en que múltiples tendencias —largamente anticipadas— convergieron de forma simultánea, exponiendo una verdad incómoda: el modelo de defensa tradicional ya no es suficiente.

Ransomware a escala industrial, phishing impulsado por inteligencia artificial, ataques masivos a la cadena de suministro, explotación sistemática de vulnerabilidades conocidas y campañas persistentes de espionaje estatal con impacto directo sobre infraestructura crítica. Todo ocurrió en el mismo año, con cifras récord y consecuencias tangibles para gobiernos, empresas y ciudadanos.

Este artículo analiza por qué 2025 representa un punto de quiebre, qué cambió realmente en el panorama de amenazas y cuáles son las lecciones que las organizaciones no pueden darse el lujo de ignorar.

La mayor filtración de credenciales de la historia: 16 mil millones de razones para preocuparse

En junio de 2025 se reveló lo que, retrospectivamente, puede considerarse el símbolo de la crisis actual de identidad digital: una base agregada de 16 mil millones de credenciales expuestas, provenientes de miles de incidentes previos y campañas de malware tipo infostealer.

No se trató de una sola brecha ni de un único proveedor. Fue algo mucho más grave: la materialización de años de reutilización de contraseñas, controles débiles y robo silencioso de credenciales. El conjunto incluía accesos a plataformas críticas como Google, Apple, Facebook, GitHub, Telegram, servicios gubernamentales y sistemas corporativos.

El impacto fue inmediato y sistémico. Con semejante volumen de credenciales válidas, los atacantes no necesitaban vulnerar sistemas complejos: bastaba con autenticarse. Los ataques de credential stuffing y toma de cuentas se dispararon, afectando tanto a usuarios individuales como a organizaciones completas.

Este evento dejó una lección clara: la identidad se convirtió en el principal vector de ataque, y la dependencia exclusiva de contraseñas —incluso combinadas con MFA tradicional— ya no ofrece garantías reales de seguridad.

Ransomware: más ataques, menos pagos y mucho más daño

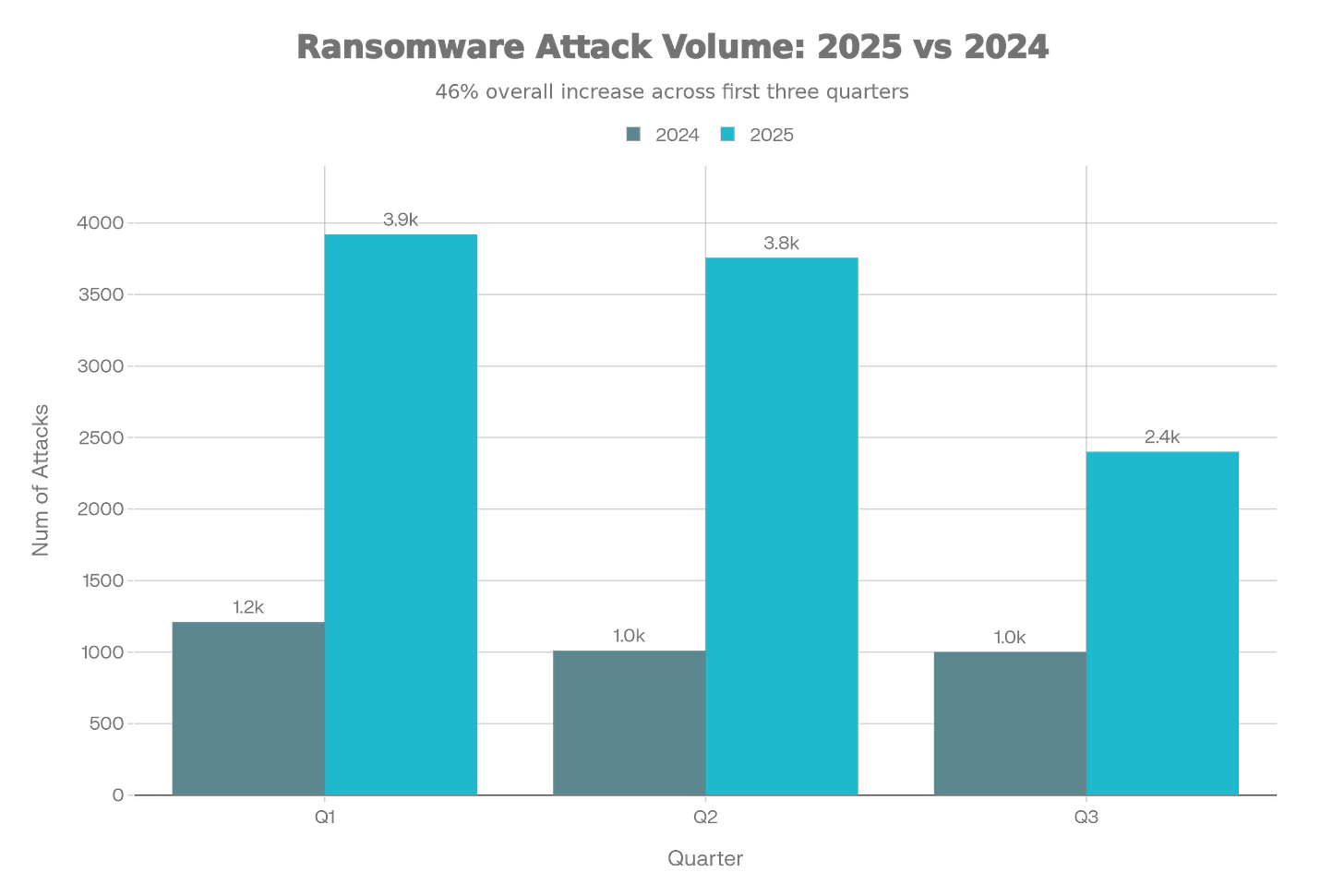

Si hubo una amenaza dominante en 2025, fue el ransomware. Entre enero y septiembre se registraron 4.701 ataques, un incremento del 46% interanual. El primer trimestre del año fue particularmente violento, con un crecimiento del 130% respecto al mismo período del año anterior.

Sin embargo, el dato más revelador no está solo en el volumen, sino en el cambio de estrategia de los atacantes. Aunque las demandas promedio se mantuvieron elevadas (entre 5 y 6 millones de dólares), los pagos efectivos cayeron de forma significativa. Muchas organizaciones lograron evitar el rescate gracias a backups y planes de respuesta mejorados.

Pero eso no significó menos impacto. Todo lo contrario.

El costo real del ransomware en 2025 estuvo dominado por:

Interrupciones operativas prolongadas (en promedio 25 días)

Pérdida de productividad

Costos legales y regulatorios

Daño reputacional

Gastos de recuperación y fortalecimiento posterior

Incluso sin pagar rescate, una organización podía quedar paralizada durante semanas. El ransomware dejó de ser solo una extorsión financiera para convertirse en un ataque directo a la continuidad del negocio.

Infraestructura crítica: cuando el cibercrimen se vuelve un problema nacional

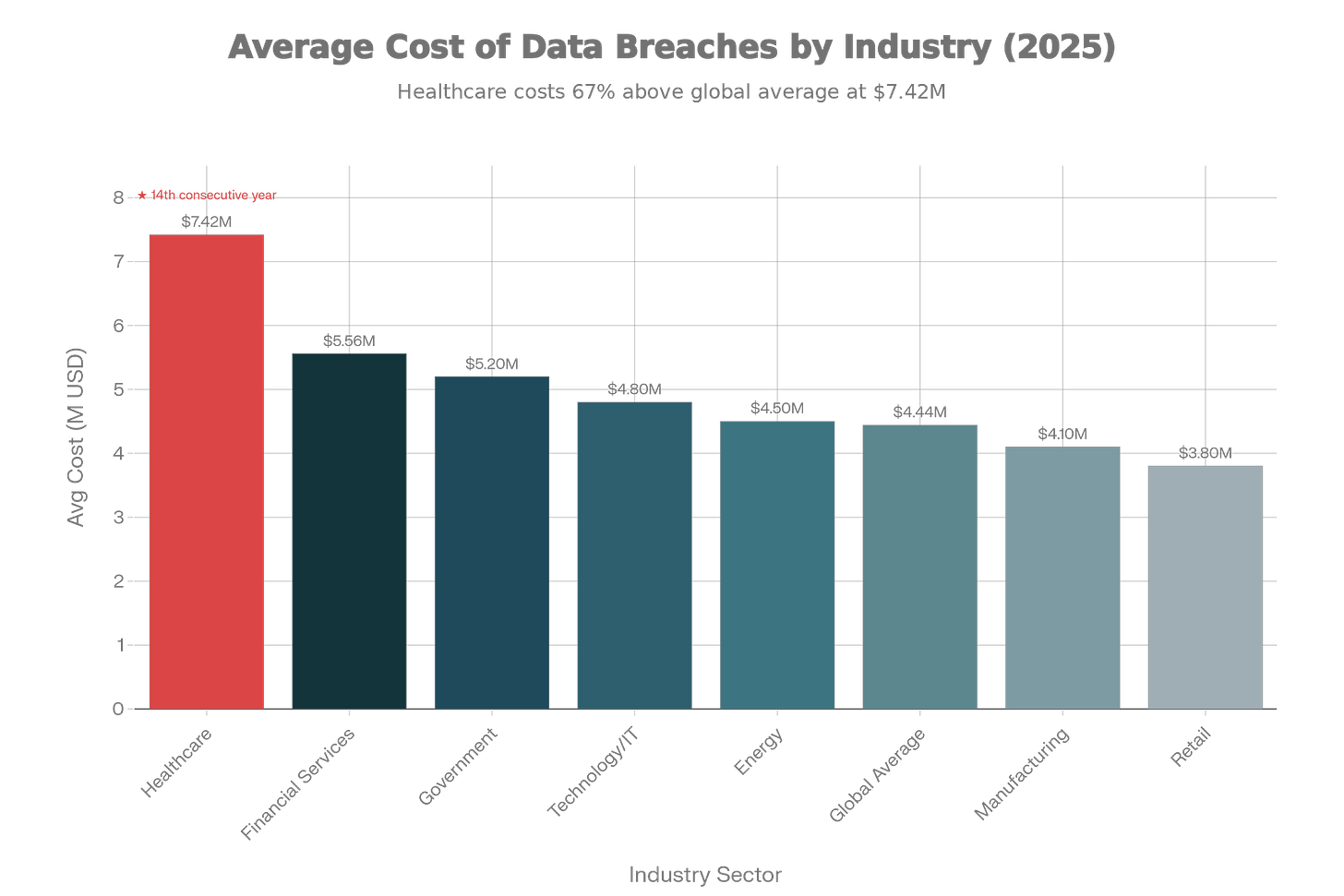

Uno de los cambios más preocupantes de 2025 fue el enfoque deliberado de los ataques hacia infraestructura crítica. Exactamente el 50% de los incidentes de ransomware se dirigieron a sectores esenciales como salud, energía, transporte, telecomunicaciones, manufactura y finanzas.

El sector salud volvió a ser el más afectado. Por 14º año consecutivo, encabezó la lista de industrias con mayor costo promedio por brecha, alcanzando 7,42 millones de dólares por incidente. Pero más allá del dinero, los ataques tuvieron consecuencias directas sobre la atención a pacientes, la disponibilidad de servicios y la seguridad pública.

En telecomunicaciones, los ataques demostraron algo aún más inquietante: la capacidad de los adversarios para acceder al núcleo de las redes, interceptar tráfico y comprometer sistemas fundamentales para la soberanía y la seguridad nacional.

La conclusión es clara: el ransomware ya no es solo un delito financiero; es una amenaza estratégica.

Inteligencia artificial y phishing: la industrialización del engaño

Si el ransomware atacó la disponibilidad, la inteligencia artificial atacó la confianza.

En 2025, el volumen de phishing creció un 1.265%, impulsado por el uso masivo de modelos generativos. Herramientas capaces de producir correos perfectamente redactados, personalizados y contextualmente precisos eliminaron las señales clásicas que durante años ayudaron a los usuarios a detectar fraudes.

El resultado fue devastador:

40% de los ataques de Business Email Compromise utilizaron contenido generado por IA

Los filtros tradicionales de correo quedaron obsoletos

El phishing se expandió más allá del email hacia Slack, Teams, SMS y redes sociales

El uso de enlaces legítimos (Google Drive, OneDrive, Dropbox) permitió evadir controles de seguridad

La ingeniería social alcanzó un nivel de escalabilidad nunca antes visto. Lo que antes requería horas de trabajo humano, ahora podía producirse en minutos con unos pocos prompts.

En este contexto, la concientización del usuario dejó de ser suficiente por sí sola. El problema ya no es el error humano aislado, sino un entorno donde el engaño es casi indistinguible de la comunicación legítima.

MFA, APIs y la caída del perímetro clásico

Durante años, la autenticación multifactor fue promovida como la solución definitiva al robo de credenciales. En 2025 quedó claro que, aunque sigue siendo necesaria, ya no es suficiente.

Los atacantes perfeccionaron técnicas como:

MFA fatigue (bombardeo de notificaciones)

Robo de tokens de sesión

Phishing específico para capturar códigos MFA

Explotación de APIs con permisos excesivos

Abuso de funciones legítimas en plataformas cloud

En muchos de los incidentes más graves del año, los atacantes no “hackearon” sistemas: simplemente utilizaron accesos válidos de formas no previstas.

Esto marcó el colapso definitivo del perímetro tradicional. La identidad pasó a ser el nuevo perímetro, y protegerla requiere enfoques mucho más avanzados que usuario + contraseña + MFA.

Supply chain: un error, miles de víctimas

Otra constante de 2025 fue la repetición de un mismo patrón: organizaciones comprometidas a través de terceros.

Plataformas de CRM, herramientas de analytics, proveedores de soporte, contratistas y servicios cloud se convirtieron en vectores de ataque con efecto multiplicador. Un solo error de configuración podía exponer datos de millones de personas o abrir puertas a cientos de empresas simultáneamente.

Los ataques a la cadena de suministro se duplicaron respecto a años anteriores, afectando especialmente a empresas tecnológicas y proveedores con gran alcance downstream.

La lección fue contundente: tu nivel de seguridad nunca será superior al de tus proveedores. Y, sin embargo, la visibilidad y el control sobre terceros siguieron siendo insuficientes en la mayoría de las organizaciones.

Espionaje estatal: persistencia silenciosa y objetivos estratégicos

Mientras el cibercrimen dominaba titulares, las operaciones de estados nación avanzaron de forma más silenciosa pero no menos peligrosa.

Grupos vinculados a China, Rusia, Irán y Corea del Norte llevaron a cabo campañas de larga duración, con especial foco en:

Telecomunicaciones

Gobiernos

Defensa

Infraestructura tecnológica

Sectores estratégicos regionales

A diferencia del ransomware, estos ataques no buscaban ruido ni rescates. Buscaban persistencia, acceso prolongado y posicionamiento estratégico para futuras operaciones.

En varios casos, los atacantes mantuvieron acceso durante más de un año sin ser detectados, comprometiendo sistemas de autenticación, exportando claves criptográficas y monitoreando comunicaciones sensibles.

Esto confirmó algo que ya no puede ignorarse: la ciberseguridad es un componente central de la geopolítica moderna.

Lecciones de 2025: qué diferenciaba a las organizaciones resilientes

A pesar del panorama sombrío, no todas las organizaciones sufrieron por igual. Aquellas que lograron atravesar 2025 con impacto limitado compartían características comunes:

Detección temprana, reduciendo el tiempo de permanencia del atacante

Backups inmutables y offline, probados regularmente

Segmentación de red, limitando el movimiento lateral

Gestión activa de identidades y privilegios

Programas sólidos de gestión de terceros

Preparación previa, con simulacros y planes de respuesta realistas

Estas organizaciones no eran invulnerables, pero sí resilientes. Entendieron que la pregunta ya no es si ocurrirá un incidente, sino cuándo y qué tan preparados estaremos.

Mirando hacia adelante: 2025 como advertencia

El mayor error sería ver 2025 como una anomalía. Todo indica que fue un anticipo.

Los atacantes se adaptaron más rápido que las defensas. La automatización, la inteligencia artificial y la profesionalización del cibercrimen redujeron las barreras de entrada y aumentaron la escala. Al mismo tiempo, la dependencia creciente de servicios digitales amplió la superficie de ataque como nunca antes.

La conclusión es inevitable: seguir haciendo más de lo mismo no será suficiente.

La ciberseguridad dejó de ser un problema técnico o de cumplimiento. Es una decisión estratégica, con impacto directo en la continuidad operativa, la confianza del cliente y la estabilidad de sectores completos.

2025 no fue solo un año difícil. Fue una advertencia clara.

La pregunta es: si las organizaciones la escucharán… o si 2026 volverá a sorprenderlas sin preparación.

Comentarios

Publicar un comentario