La Sombra de Solonik y la Fuga de Instagram

17.5 millones de cuentas de Instagram afectadas

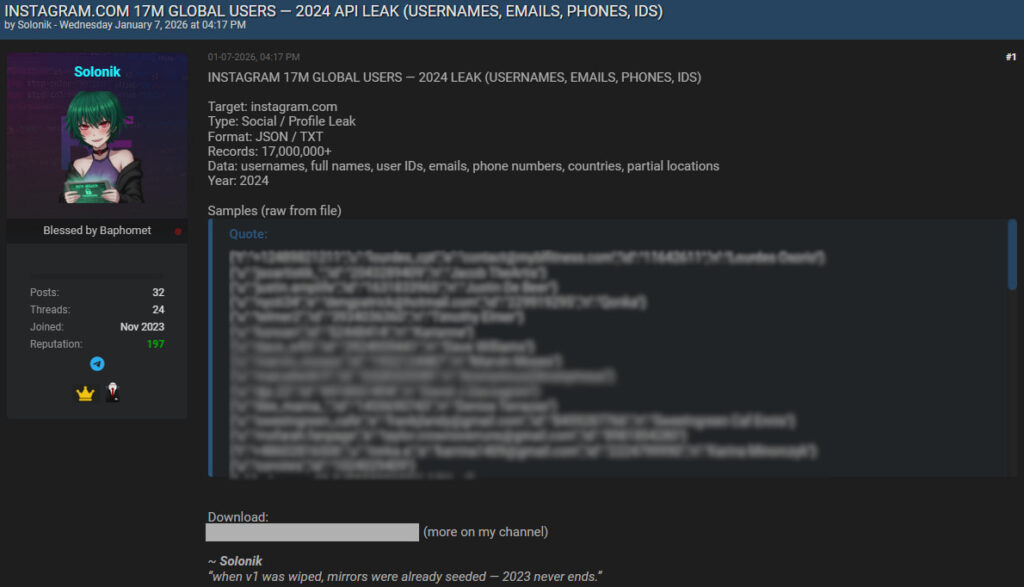

En las profundidades de la dark web, donde los datos valen más que el oro, surgió “Solonik”, un fantasma digital que el 7 de enero de 2026 sacudió al mundo con una bomba: 17.5 millones de perfiles de Instagram expuestos gratuitamente en BreachForums. No fue un hackeo espectacular con exploits zero-day, sino un scraping sigiloso de APIs de Instagram desde finales de 2024, explotando puertas traseras olvidadas en el sistema de Meta. Imagina miles de bots consultando endpoints públicos sin freno, recolectando nombres, emails, teléfonos y direcciones como hormigas en un picnic.

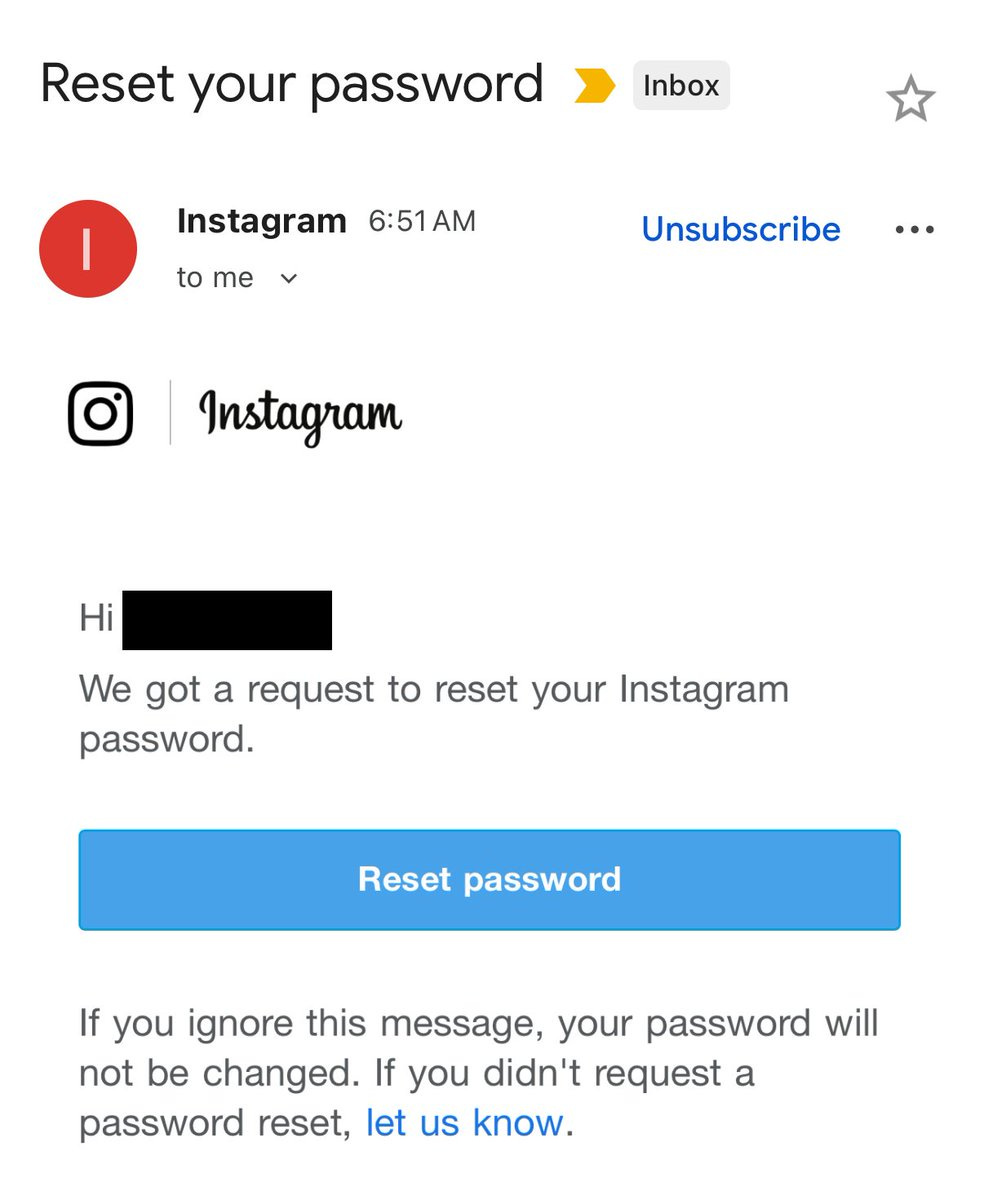

Solonik no es un novato. Aunque su perfil es esquivo, ecos de leaks previos como bases de datos peruanas lo señalan como recolector serial de información, operando solo para ganar fama en foros underground. Su evolución: de publicaciones menores a datasets masivos, evolucionando con la caída de foros como BreachForums en 2025 hacia alternativas. Herramientas: scripts simples de Python para API scraping, JSON parsers, sin malware sofisticado. Malwarebytes lo detectó en monitoreo rutinario, alertando el 9 de enero sobre el riesgo inminente: oleadas de emails de reset de contraseña, no glitches, sino ataques reales usando los datos robados.

Esta amenaza no es aislada. Evolucionó de leaks API pasados (2019, high-profile contacts) a escalas masivas, donde el abuso de funcionalidades legítimas evade defensas tradicionales. Operaciones: Publicar gratis acelera explotación – phishing personalizado, SIM swapping con teléfonos expuestos, suplantación en redes sociales. Impacto: Usuarios ven cuentas hijacked, marcas pierden influencers, Meta enfrenta escrutinio regulatorio.

Para defenderse, organizaciones deben blindar APIs: rate-limiting dinámico, autenticación mutua, monitoreo ML de queries anómalas (MITRE T1593 mitigations). Individuos: Activen 2FA con apps como Authy, ignoren resets no solicitados, usen password managers únicos. Escaneen exposición en tools gratuitos como Malwarebytes Digital Footprint. Frameworks como NIST Cybersecurity Framework guían: Identificar (Inventario APIs), Proteger (Acceso controlado), Detectar (Logs anomaly), Responder (IR plans), Recuperar (Backups).

En conclusión, la historia de Solonik enseña que las mayores brechas nacen de negligencias pequeñas. Protegerse es simple: vigilancia constante, capas de defensa y educación. No esperen el próximo leak – actúen hoy.

Fuentes y Referencias

CyberInsider: “Malwarebytes warns of Instagram data breach impacting 17.5 million users” – https://cyberinsider.com/malwarebytes-warns-of-instagram-data-breach-impacting-17-5-million-users/

Evrimagaci: “Instagram Data Breach Exposes Millions To Cyber Threats” – https://evrimagaci.org/gpt/instagram-data-breach-exposes-millions-to-cyber-threats-523322

SQ Magazine: “17.5 Million Instagram Accounts Compromised in Major Dark Web Leak” – https://sqmagazine.co.uk/instagram-data-breach-17-million-leaked/

NotebookCheck: “Massive data leak reportedly exposes information of 17.5 million Instagram users” – https://www.notebookcheck.net/Massive-data-leak-reportedly-exposes-information-of-17-5-million-Instagram-users.1201247.0.html

CyberPress: “17.5 Million Instagram Accounts Exposed in Major Data Leak” – https://cyberpress.org/instagram-data-leak/

The CyberSec Guru: “Instagram Breach 2026: 17.5 Million Accounts Exposed” – https://thecybersecguru.com/news/instagram-data-breach-17-million/

Forbes: “Instagram Password Reset Attacks — Users Must Check 1 Thing Now” – https://www.forbes.com/sites/daveywinder/2026/01/10/instagram-password-reset-attacks---users-must-check-1-thing-now/