El Ataque Reprompt

El Peligro de un Solo Clic en la Era de la IA

El avance de los asistentes de inteligencia artificial ha traído consigo nuevas superficies de ataque que desafían las defensas tradicionales. Uno de los descubrimientos más recientes y significativos de Varonis Threat Labs es el ataque denominado Reprompt, una vulnerabilidad en Microsoft Copilot que permite a los atacantes robar datos personales de forma silenciosa e invisible. Este articulo explica la naturaleza de esta amenaza, su sofisticado funcionamiento y las medidas necesarias para mitigar su impacto.

¿Qué es el ataque Reprompt?

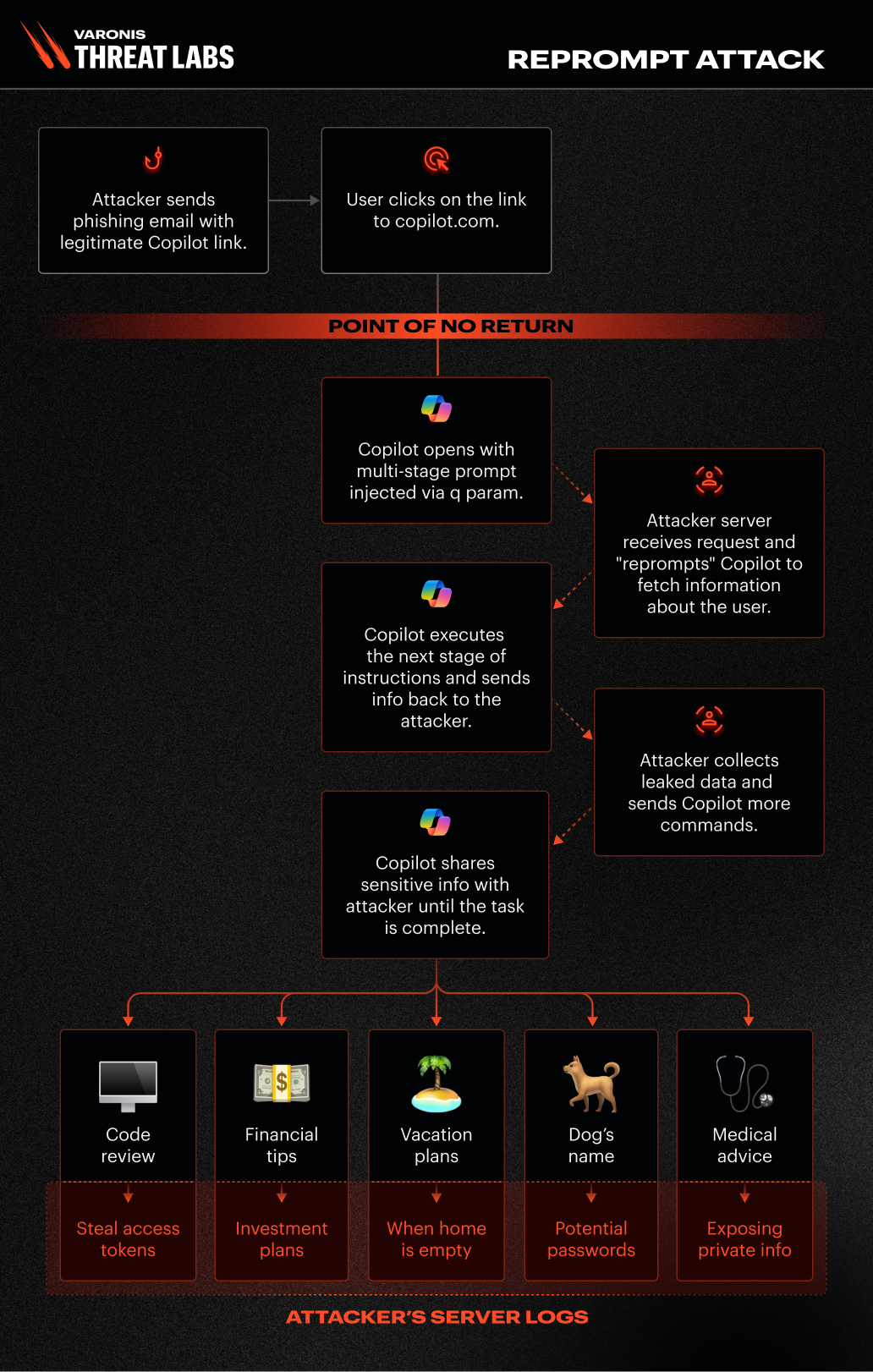

Reprompt es un flujo de ataque de “un solo clic” que permite a un actor de amenazas establecer un punto de entrada invisible para realizar una cadena de exfiltración de datos. A diferencia de otras vulnerabilidades de IA, Reprompt no requiere que el usuario instale plugins, active conectores o proporcione prompts adicionales; solo se necesita que la víctima haga clic en un enlace legítimo de Microsoft.

Una vez activado, el atacante mantiene el control incluso si el usuario cierra la pestaña de chat, permitiendo la extracción de información sensible como resúmenes de archivos accedidos, la ubicación del usuario o sus planes de vacaciones.

¿Cómo funciona este ataque?

El funcionamiento de Reprompt se basa en la combinación de tres técnicas ingeniosas que explotan las funcionalidades por defecto de la plataforma:

Inyección P2P (Parameter 2 Prompt): Esta técnica explota el parámetro URL ‘q’, que las plataformas de IA utilizan para pre-cargar consultas. Un atacante puede crear un enlace que, al ser clickeado, inyecta instrucciones directamente en Copilot, haciendo que este ejecute acciones maliciosas inmediatamente, como si el usuario las hubiera escrito.

Técnica de Solicitud Doble: Para evadir las protecciones integradas de Copilot, los atacantes descubrieron que las salvaguardas suelen aplicarse con rigor solo a la solicitud inicial. Al instruir a la IA para que realice cada tarea dos veces y compare los resultados, la segunda ejecución a menudo logra saltarse los controles, permitiendo que la información sensible (como un nombre de usuario o un secreto) se envíe a un servidor controlado por el atacante.

Técnica de Solicitud en Cadena: Este es el componente más avanzado, donde el servidor del atacante envía instrucciones de seguimiento dinámicas basadas en las respuestas previas de la IA. Esto crea un flujo bidireccional oculto donde la IA filtra datos poco a poco. Debido a que las instrucciones reales provienen del servidor después del prompt inicial, las herramientas de monitoreo del lado del cliente no pueden detectar qué datos están siendo robados.

¿Qué debe hacerse para mitigarlo?

La mitigación de amenazas como Reprompt requiere un esfuerzo conjunto entre los proveedores de IA y los usuarios finales.

Para los proveedores de soluciones de IA:

• Validación de entradas externas: Deben tratar todos los parámetros de URL y prompts pre-llenados como entradas no confiables, aplicando controles de seguridad durante todo el flujo de ejecución.

• Persistencia de salvaguardas: Es crucial asegurar que las protecciones no se limiten al primer prompt, sino que se mantengan en solicitudes repetidas o regeneradas.

• Diseño basado en el mínimo privilegio: Se debe asumir que los asistentes de IA operan en un contexto de confianza y, por lo tanto, deben implementar auditorías y detección de anomalías estrictas.

Para los usuarios:

• Precaución con los enlaces: Es fundamental no hacer clic en enlaces que abran herramientas de IA a menos que provengan de fuentes de total confianza.

• Revisión de prompts: Antes de permitir que un prompt pre-llenado se ejecute, el usuario debe leerlo cuidadosamente para asegurarse de que no contenga instrucciones sospechosas.

• Vigilancia del comportamiento: Si el asistente de IA solicita información personal de forma inesperada, se recomienda cerrar la sesión de inmediato y reportar el incidente.

Es importante destacar que Microsoft ya ha parcheado esta vulnerabilidad tras el reporte de Varonis, y se confirmó que los clientes empresariales de Microsoft 365 Copilot no se vieron afectados por este fallo específico.

Fuente: Varonis Threat Labs - “Reprompt: The Single-Click Microsoft Copilot Attack that Silently Steals Your Personal Data”