Crisis de Seguridad en Coolify

Entendiendo las Vulnerabilidades Críticas

Coolify, una conocida plataforma de código abierto diseñada para facilitar el auto-alojamiento (self-hosting) de aplicaciones, se encuentra actualmente en el centro de una importante alerta de ciberseguridad tras el descubrimiento de al menos 11 vulnerabilidades críticas. Estos fallos son extremadamente graves, ya que podrían permitir a personas malintencionadas tomar el control total de los servidores donde la plataforma está instalada.

¿Qué está pasando exactamente? Investigadores de seguridad han identificado múltiples errores técnicos que permiten realizar lo que se conoce como “ejecución remota de comandos”. En palabras simples, esto significa que un atacante puede enviar instrucciones específicas a través de internet y el servidor las obedecerá como si fuera el dueño legítimo. Entre los fallos más alarmantes se encuentran:

Toma de control total (Root): Varios errores permiten que un usuario con pocos permisos escale su nivel de acceso hasta convertirse en “root” (el administrador supremo), dándole poder absoluto sobre la infraestructura.

Robo de llaves maestras: Una vulnerabilidad permite que usuarios vean la “llave privada” del servidor, lo que les permite entrar y salir de la máquina sin necesidad de saber la contraseña.

Saltarse el inicio de sesión: Algunos errores permiten engañar al sistema para que deje entrar a un atacante sin que este tenga credenciales válidas, simplemente usando repositorios de código maliciosos.

El papel de la Inteligencia Artificial y el alcance del riesgo

Un aspecto novedoso de esta situación es que algunas de estas fallas fueron detectadas mediante pruebas de penetración impulsadas por Inteligencia Artificial, lo que demuestra cómo estas nuevas herramientas pueden encontrar debilidades en códigos complejos que antes pasaban desapercibidas.

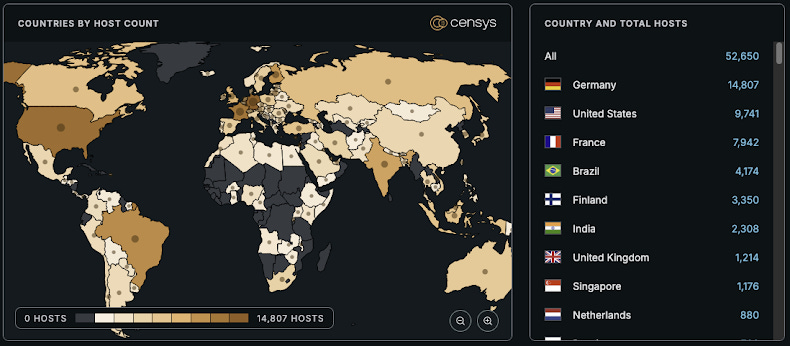

El riesgo es masivo debido a la popularidad de la herramienta. Se estima que existen aproximadamente 52,890 servidores de Coolify expuestos directamente a internet en todo el mundo. Los países con más sistemas en riesgo incluyen Alemania, Estados Unidos, Francia y Brasil, este último con más de 4,200 instancias vulnerables.

¿Cómo protegerse? Aunque hasta el momento no hay pruebas de que estos fallos hayan sido explotados masivamente por criminales, la urgencia de actualizar es máxima debido a la publicación de pruebas que demuestran lo fácil que es realizar el ataque,.

La recomendación principal para cualquier administrador de Coolify es actualizar de inmediato a las versiones corregidas. Por ejemplo, muchos de los fallos más graves se consideran solucionados a partir de la versión 4.0.0-beta.451 o superiores. Aquellos que no puedan actualizar inmediatamente deberían considerar restringir el acceso a sus servidores para que no sean visibles desde cualquier parte de internet.

Fuentes:

https://github.com/coollabsio/coolify/security/advisories/GHSA-5cg9-38qj-8mc3

https://github.com/coollabsio/coolify/security/advisories/GHSA-h52r-jxv9-9vhf

https://github.com/coollabsio/coolify/security/advisories/GHSA-h5xw-7xvp-xrxr

https://github.com/coollabsio/coolify/security/advisories/GHSA-927g-56xp-6427

https://github.com/coollabsio/coolify/security/advisories/GHSA-f737-2p93-g2cw

https://github.com/coollabsio/coolify/security/advisories/GHSA-qx24-jhwj-8w6x

https://github.com/coollabsio/coolify/security/advisories/GHSA-4fqm-797g-7m6j

https://github.com/coollabsio/coolify/security/advisories/GHSA-4p6r-m39m-9cm9

https://github.com/coollabsio/coolify/security/advisories/GHSA-qwxj-qch7-whpc

https://github.com/coollabsio/coolify/security/advisories/GHSA-234r-xrrg-m8f3

https://github.com/coollabsio/coolify/security/advisories/GHSA-q33h-22xm-4cgh

https://github.com/coollabsio/coolify/security/advisories/GHSA-vm5p-43qh-7pmq

https://github.com/coollabsio/coolify/security/advisories/GHSA-24mp-fc9q-c884

https://github.com/coollabsio/coolify/security/advisories/GHSA-q7rg-2j7p-83gp

https://github.com/coollabsio/coolify/security/advisories/GHSA-cj2c-9jx8-j427